Cyber Atlas Israel

Cybersicherheit, Cyber Defense und künstliche Intelligenz

Kategorie: CISO/ISB

-

Stellen Sie sich folgende Situation vor. Ein Gebäudemanager erhält das Prüfprotokoll des Brandschutzbeauftragten: alle Melder montiert, alle Leitungen geprüft, Zentrale empfangsbereit. Das Zertifikat ist ausgestellt, der Ordner abgeheftet. Sechs Monate später kommt ein Wartungstechniker für eine Routinebegehung, drückt den Prüfknopf an einem Melder im dritten Obergeschoss – und an der Zentrale geschieht: nichts. Die Untersuchung…

-

Am Freitagabend war die Welt noch in Ordnung. Das Active Directory der Firma lief, wie es seit Jahren lief – nicht elegant, nicht dokumentiert, aber es lief. Knapp 2.000 Konten im Verzeichnis, davon rund 750 echte Benutzer. Drei Standorte. SAP als ERP-System, dazu ein Lagerverwaltungssystem eines kleineren Anbieters, das irgendwann in der Merkel-Ära eingeführt worden…

-

Es gibt einen Moment in Gesprächen mit israelischen Gründern, der sich regelmäßig wiederholt – meistens dann, wenn das Thema Regulierung auftaucht. Jemand nennt eine Zahl. Zehn Millionen Euro. Oder zwei Prozent des weltweiten Jahresumsatzes. Es entsteht eine kurze Pause, manchmal ein Nicken, dann geht das Gespräch weiter. Die Zahl wird registriert. Sie wird nicht verstanden.…

-

Es gibt eine Szene, die sich wiederholt – in Konferenzräumen in Frankfurt, in Lobbys in München, in Videokonferenzen mit Einkaufsgremien, die mehr Juristen als Techniker am Tisch haben. Ein israelisches Unternehmen präsentiert. Das Produkt ist stark. Die Referenzen stimmen. Und dann sagt der Gründer, Mitte des Pitches, einen Satz, der gut klingt und schlecht ankommt:…

-

Die Sicherheitsdebatte rund um Künstliche Intelligenz konzentriert sich auf Modelle. Halluzinationen, Prompt Injection, Trainingsdatenqualität, Bias, Model Leakage – diese Themen dominieren den Diskurs. Sie sind relevant, adressieren jedoch nicht das strukturelle Risiko agentischer Systeme. Der entscheidende Unterschied: Agentische KI handelt. Sie verarbeitet nicht nur Information, sie erzeugt Wirkung. In dem Moment, in dem ein Agent…

-

Agentische KI-Systeme handeln eigenständig durch Skill-Erweiterungen – modularen, ausführbaren Code, der konkrete Fähigkeiten verleiht. Für regulierte Unternehmen sind diese keine Funktionsergänzungen, sondern sicherheitsrelevante Systemänderungen, die den Informationsverbund erweitern und Wirkpfade, Datenflüsse sowie Entscheidungslogiken verändern. Der BSI-Grundschutz, ISO/IEC 27001, ISO/IEC 42001, BSIG und NIS2 verlangen die explizite Einordnung solcher Erweiterungen als Teil des Change-Managements. Skills stellen…

-

Mit der zunehmenden Verzahnung von IT- und OT-Landschaften verschiebt sich der Maßstab, nach dem technische Systeme bewertet werden, grundlegend. In heutigen Prüf-, Aufsichts- und Haftungsregimen ist nicht mehr ausschlaggebend, wann ein System entstanden ist oder warum es so betrieben wird. Entscheidend ist allein, ob sein Betrieb beherrscht, überblickt und verantwortet werden kann. Genau an diesem…

-

Betreiber Kritischer Infrastrukturen dürfen cloud-abhängige Software und cloud-basierte Dienstleistungen einsetzen – vorausgesetzt, die sichere Erbringung der kritischen Dienstleistung bleibt jederzeit gewährleistet. Dabei kommt es nicht darauf an, wie innovativ ein Ansatz ist, welches Betriebsmodell gewählt wird oder wo einzelne Komponenten betrieben werden. Entscheidend ist vielmehr, dass der Betreiber jederzeit die Verantwortung übernimmt, Systeme steuert und…

-

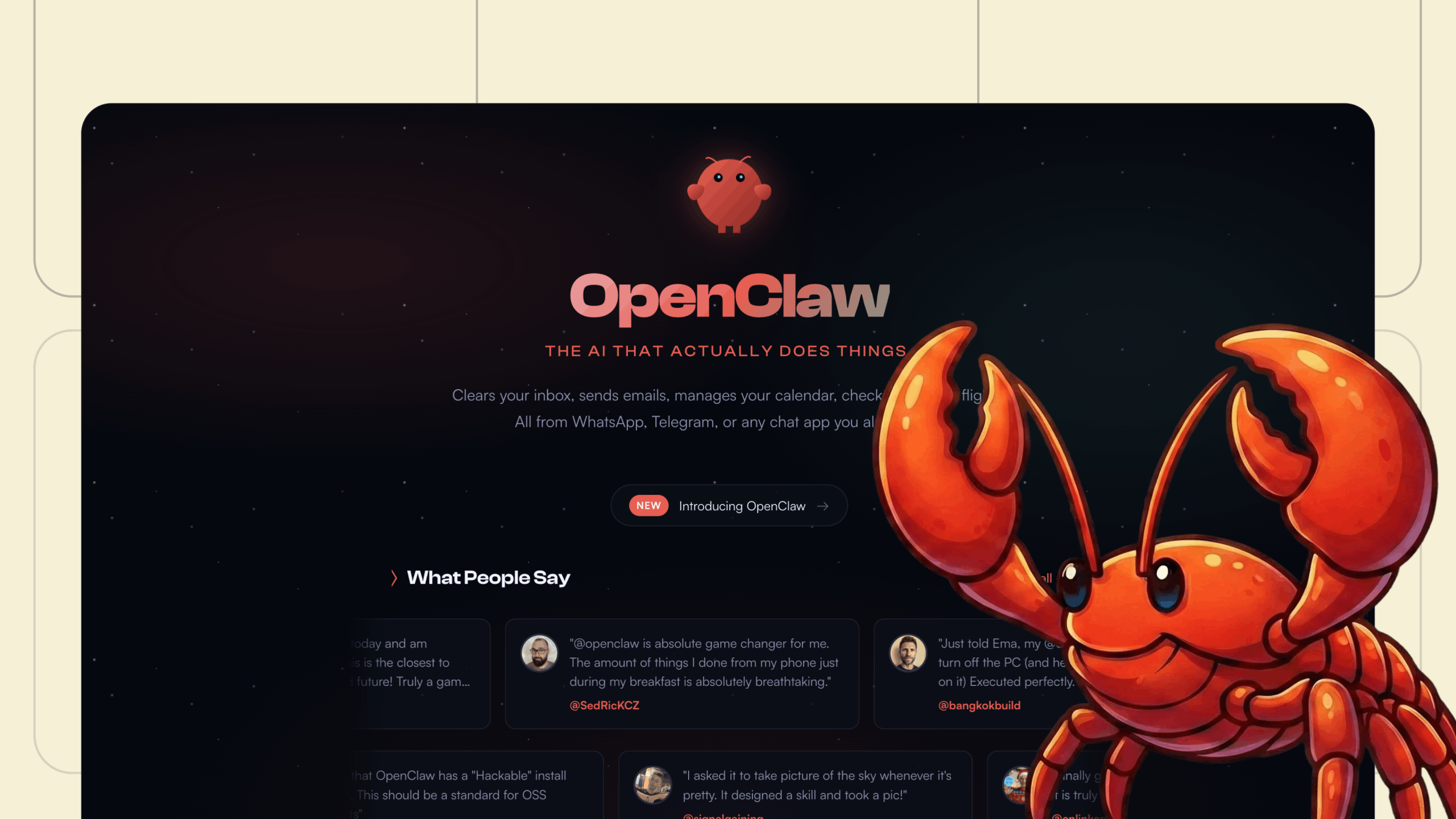

Mit dem Aufkommen agentischer KI-Systeme verschiebt sich die sicherheitstechnische Bewertung digitaler Systeme grundlegend. Software handelt nicht mehr ausschließlich auf explizite menschliche Anforderung, sondern agiert eigenständig, interagiert mit anderen Systemen, lädt Erweiterungen nach und greift auf produktive Ressourcen zu. Zwei Fälle haben diese Entwicklung exemplarisch sichtbar gemacht: Moltbook, ein experimentelles soziales Netzwerk für KI-Agenten, und OpenClaw,…

-

Der Einsatz von Künstlicher Intelligenz im Security Operations Center ist heute fester Bestandteil moderner Sicherheitsarchitekturen. Systeme zur Ereigniskorrelation, Anomalieerkennung und Priorisierung sind ohne KI kaum noch beherrschbar. Im Umfeld kritischer Infrastrukturen verschiebt sich damit jedoch der Maßstab für Zulässigkeit und Qualität grundlegend. Entscheidend ist nicht länger die Leistungsfähigkeit einzelner Modelle, sondern die Frage, wie sicherheitsrelevante…