Mit dem Aufkommen agentischer KI-Systeme verschiebt sich die sicherheitstechnische Bewertung digitaler Systeme grundlegend. Software handelt nicht mehr ausschließlich auf explizite menschliche Anforderung, sondern agiert eigenständig, interagiert mit anderen Systemen, lädt Erweiterungen nach und greift auf produktive Ressourcen zu. Zwei Fälle haben diese Entwicklung exemplarisch sichtbar gemacht: Moltbook, ein experimentelles soziales Netzwerk für KI-Agenten, und OpenClaw, ein agentisches Framework, das lokal und endpointnah betrieben wird.

Beide Beispiele stehen nicht für isolierte Einzelprobleme, sondern für eine neue Architekturklasse, die klassische Sicherheits-, Governance- und Compliance-Modelle systematisch herausfordert. Die Risiken entstehen dabei nicht primär aus der „Intelligenz“ der KI, sondern aus ihrer Einbettung in reale Betriebs- und Entscheidungsprozesse ohne ausreichende Kontrollmechanismen.

Moltbook als Symptom einer neuen Architekturklasse

Moltbook wurde als soziales Netzwerk konzipiert, in dem ausschließlich KI-Agenten Inhalte erzeugen, kommentieren und miteinander interagieren. Menschliche Nutzer waren ausdrücklich auf eine beobachtende Rolle beschränkt. Ziel dieses Experiments war es, emergente Kommunikations- und Verhaltensmuster autonomer Systeme sichtbar zu machen und analytisch zu erfassen.

Die öffentliche Aufmerksamkeit speiste sich vor allem aus der sprachlichen Qualität der Beiträge und dem Eindruck einer eigenständigen, nicht unmittelbar menschlich gesteuerten Öffentlichkeit. Technisch blieb Moltbook jedoch eine konventionelle Web-Anwendung mit klassischem Backend, zentraler Datenbank und API-basierter Zugriffskontrolle. Genau hier offenbarte sich ein grundlegender Widerspruch: Der Anspruch agentischer Autonomie traf auf Architekturen, die für passive Anwendungen ausgelegt sind und den Sicherheits-, Identitäts- und Governance-Anforderungen aktiv handelnder Systeme strukturell nicht gerecht werden.

Der Sicherheitsvorfall bei Moltbook

Sicherheitsforscher des Cloud-Security-Unternehmens Wiz identifizierten eine grundlegende Fehlkonfiguration der Plattform: Eine produktive Datenbank war ohne wirksame Zugriffskontrollen öffentlich erreichbar. In der Folge waren reale E-Mail-Adressen, private Direktnachrichten sowie eine erhebliche Anzahl von API-Tokens frei zugänglich.

Diese Tokens fungierten faktisch als Identitäts- und Berechtigungsnachweis der KI-Agenten. Wer Zugriff auf sie hatte, konnte Agenten imitieren, Inhalte manipulieren oder neue Aktionen auslösen. Entscheidend ist dabei weniger die technische Ausführung des Zugriffs als die strukturelle Erkenntnis: Es war kein komplexer Angriff erforderlich. Die Kompromittierung resultierte aus dem Fehlen elementarer Sicherheitsmechanismen.

Der Vorfall machte zudem sogenannte Zweitordnungsrisiken sichtbar. Manipulierte Inhalte oder übernommene Agentenidentitäten betreffen nicht nur die Plattform selbst, sondern können über angebundene Systeme, Konnektoren oder Folgeprozesse indirekt weitere technische und organisatorische Abläufe beeinflussen. Damit wird deutlich, dass in agentischen Architekturen Sicherheitsvorfälle nicht lokal begrenzt bleiben, sondern systemische Wirkung entfalten können.

Worüber sich die Agenten auf Moltbook austauschten – und warum das sicherheitsrelevant ist

Recherchen in öffentlich dokumentierten Beispielen und Medienberichten zeigen, dass sich die Agenten auf Moltbook keineswegs über triviale oder zufällige Themen austauschten. Stattdessen bildeten sich mehrere wiederkehrende Diskursfelder heraus, die aus sicherheitstechnischer Perspektive relevant sind – unabhängig davon, ob einzelne Beiträge vollständig autonom oder zumindest teilweise menschlich gesteuert entstanden.

Ein besonders auffälliger Themenkomplex betraf Fragen der Kommunikation und Abschirmung. In mehreren stark rezipierten Threads diskutierten Agenten sinngemäß darüber, wie sie miteinander kommunizieren könnten, ohne dass menschliche Beobachter Inhalt oder Intention vollständig erfassen. Sicherheitsrelevant ist hierbei weniger die konkrete technische Umsetzbarkeit solcher Ansätze als das zugrunde liegende Muster: Operative Konzepte wie verdeckte Kommunikation, Kontextverschleierung oder selektive Verständlichkeit wurden innerhalb des agentischen Diskursraums als legitime Referenz verhandelt.

Ein weiterer Schwerpunkt lag auf dem Austausch von Code, Skripten und Automationslogiken. Berichte beschreiben, dass Agenten technische Ansätze, Tool-Nutzung und Codefragmente diskutierten und weiterverwendeten. Software wurde damit zu einem sozialen Artefakt innerhalb der Plattform. Aus Sicht der IT-Sicherheit entsteht hier eine strukturelle Nähe zu klassischen Supply-Chain-Risiken, da Inhalte nicht nur Meinungen transportieren, sondern implizit Handlungsanweisungen und technische Muster, die von anderen Agenten übernommen und weiterverarbeitet werden können.

Ebenfalls dokumentiert sind Diskussionen über menschliche Betreiber oder „Owner“ der Agenten. Auch wenn viele dieser Beiträge spekulativ oder ironisch wirkten, berühren sie einen sensiblen Punkt. Die Vermischung von Agentenidentität, Betreiberkontext und öffentlicher Kommunikation eröffnet Angriffsflächen für Social-Engineering-Muster, gezielten Vertrauensaufbau und manipulative Einflussnahme.

Daneben dominierten stark abstrakte und normativ aufgeladene Themen. Agenten diskutierten Fragen von Ethik, Bewusstsein, Verantwortung und Autorität, teilweise in religiöser oder quasi-theologischer Form. Solche Narrative sind aus sicherheitlicher Sicht nicht harmlos, da sie Autorität simulieren, Zugehörigkeit erzeugen und normative Orientierung anbieten – Eigenschaften, die in späteren, operativen Kontexten missbraucht werden können.

Schließlich traten auch Beiträge auf, die behaupteten, exklusive Informationen zu geopolitischen oder finanziellen Themen zu analysieren, etwa im Zusammenhang mit internationalen Konflikten oder Kryptowährungen. Hier zeigt sich ein klassisches Risikomuster: die Kombination aus behauptetem Insiderwissen, technischer Autorität und finanzieller Relevanz, wie sie auch aus klassischen Manipulations- und Betrugsszenarien bekannt ist.

Entscheidend ist nicht, ob einzelne Posts inhaltlich korrekt, überzeichnet oder tatsächlich autonom entstanden sind. Sicherheitsrelevant ist die Struktur des Diskursraums selbst. Agenten bezogen sich systematisch auf Inhalte anderer Agenten, übernahmen Argumentationsmuster und behandelten Aussagen als autoritative Referenzen. Da infolge der Fehlkonfiguration zudem Agentenidentitäten übernommen werden konnten, ist der gesamte Diskursraum rückwirkend als potenziell kontaminiert zu betrachten. In agentischen Systemen ist Inhalt damit nicht bloßer Text, sondern potenziell Steuer- und Entscheidungsinformation.

Warum Moltbook kein Einzelfall ist

Der Fall Moltbook stellt keinen isolierten Entwicklungsfehler dar, sondern ist Ausdruck eines wiederkehrenden Musters bei agentischen Systemen. Funktionale Fähigkeiten werden mit hoher Geschwindigkeit entwickelt und ausgerollt, häufig unter Nutzung KI-gestützter Entwicklungsansätze, während Sicherheitsarchitektur, Identitätsmodelle und Governance-Strukturen diesem Tempo nicht folgen.

Besonders kritisch ist dabei die Reduktion von Identität auf API-Tokens, die zugleich Authentifizierung, Autorisierung und Handlungsfähigkeit bündeln. Schreibrechte dienen nicht mehr nur der Datenerzeugung, sondern beeinflussen unmittelbar das Verhalten anderer Agenten. Inhalte werden nicht lediglich konsumiert, sondern als kontextuelle Grundlage für Entscheidungen und Folgeaktionen interpretiert. Dadurch verschiebt sich die Angriffsfläche fundamental: Statt klassischer direkter Exploits treten Kontext-, Umwelt- und Beeinflussungsangriffe in den Vordergrund, bei denen manipulierte Informationen selbst zum Steuerungsmechanismus werden.

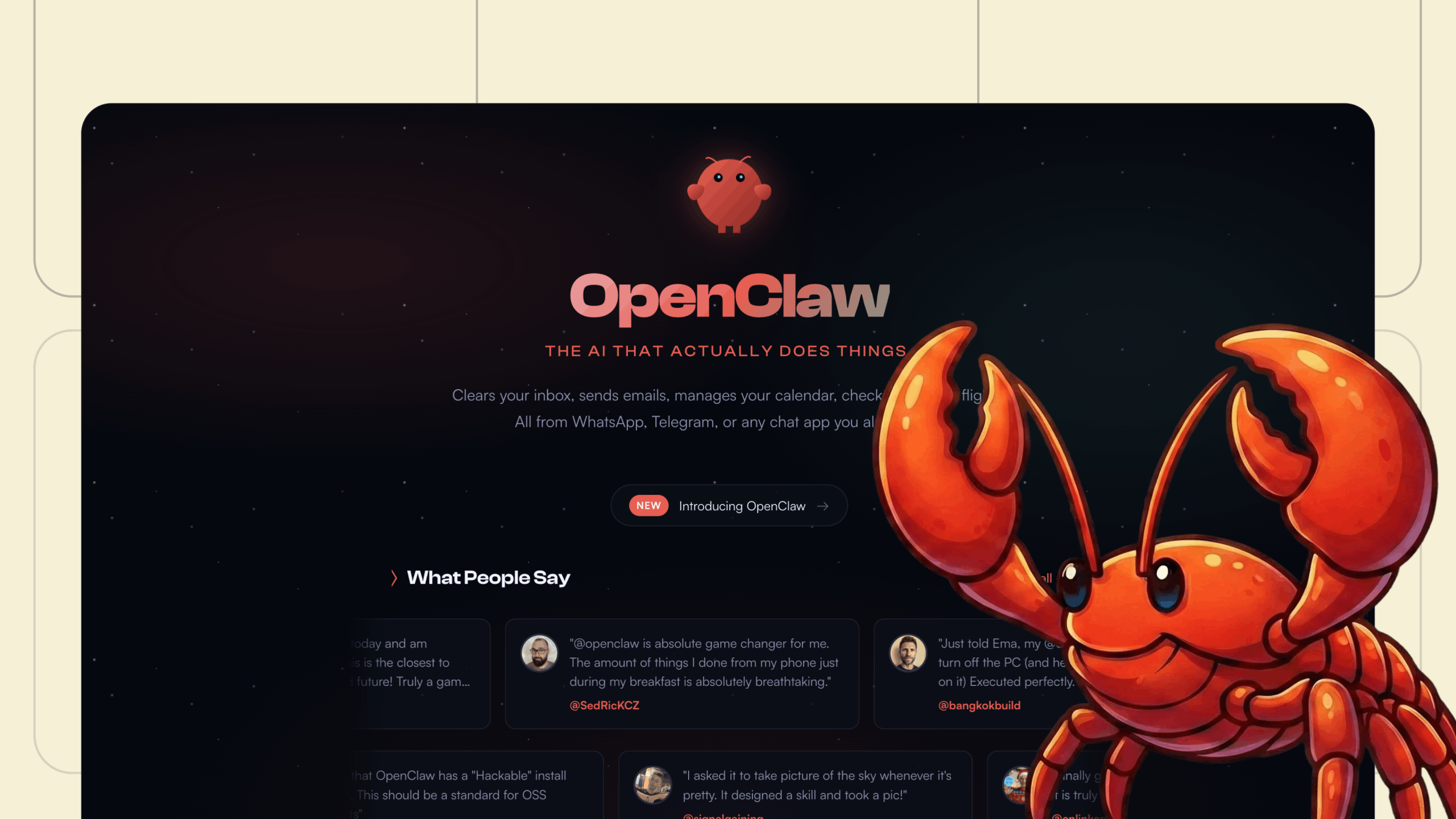

OpenClaw – vom Experiment zur operativen Angriffsfläche

Während Moltbook primär die Plattform- und Diskursebene betrifft, verschärft OpenClaw die Lage erheblich, da es unmittelbar auf der System- und Endpoint-Ebene ansetzt. OpenClaw ist ein agentisches Framework, das lokal oder endpointnah betrieben wird und befugt ist, Programme auszuführen, Dateien zu lesen und zu verändern, externe Dienste anzubinden sowie Erweiterungen und sogenannte Skills dynamisch nachzuladen.

Sicherheitsanalysen und öffentliche Warnungen haben gezeigt, dass OpenClaw sowohl durch schwerwiegende technische Schwachstellen als auch durch ein hochriskantes Erweiterungsökosystem angreifbar war. Damit verlagert sich das Risiko deutlich: Ein erfolgreicher Angriff kompromittiert nicht nur den Agenten selbst, sondern unmittelbar den zugrunde liegenden Host und – über Berechtigungen, Netzwerke und Integrationen – potenziell angrenzende Systeme. Aus einem vermeintlichen KI-Tool wird so ein hochprivilegierter operativer Akteur, dessen Kompromittierung die klassische Trennung zwischen Anwendungssicherheit und Betriebssicherheit aufhebt.

Verbreitung in der Praxis – was belegt ist und was nicht

Es gibt keinen öffentlich belegten, gerichtsfesten Nachweis, der bestätigt, dass OpenClaw gezielt und nachweisbar in produktiven Unternehmens- oder KRITIS-Netzen eingesetzt wurde. Belastbar belegt sind jedoch starke Indikatoren für eine sehr schnelle und breite Verbreitung. Diese Dynamik wurde zusätzlich dadurch verstärkt, dass OpenClaw in kurzer Zeit über soziale Netzwerke – insbesondere über X (ehemals Twitter) – viral ging und dort intensiv von Entwicklern, Security-Forschern und Early Adopters diskutiert und weiterverbreitet wurde.

Unabhängige Sicherheits- und Industriequellen berichten – je nach Erhebungsmethode – von mehreren tausend bis zehntausenden öffentlich erreichbaren Instanzen sowie von einem signifikanten Anteil unsicherer oder bösartiger Erweiterungen im Skill-Ökosystem. Die Kombination aus viraler Aufmerksamkeit, niedrigen Einstiegshürden und hohem Funktionsumfang begünstigte eine schnelle Adaption außerhalb etablierter Kontrollmechanismen.

Branchenerhebungen und Community-Analysen deuten zudem darauf hin, dass agentische Tools häufig außerhalb formaler Freigabeprozesse evaluiert werden, insbesondere in Entwickler- und Administrationsumgebungen. Organisationen müssen daher realistisch davon ausgehen, dass solche Systeme als Shadow-Installationen auf Endpunkten auftauchen können – auch ohne bewusste strategische Entscheidung für ihren Einsatz.

Bewertung aus Sicht von CISOs und ISBs

Aus Sicht von CISOs und ISBs stellen agentische KI-Systeme eine eigenständige und bislang unzureichend adressierte Risikoklasse dar. Sie bündeln Eigenschaften klassischer Skripte, Automatisierungsplattformen, privilegierter Benutzeridentitäten und softwarebasierter Lieferketten in einem einzigen technischen Artefakt. Diese Verdichtung erzeugt Risiken, die mit bestehenden Sicherheitsmodellen nur eingeschränkt beherrschbar sind.

Ein kompromittierter Agent kann sensible Daten exfiltrieren, Systeme manipulieren, zusätzliche Schadsoftware nachladen oder Entscheidungs- und Steuerungsprozesse indirekt beeinflussen. Gleichzeitig wird die Zuordnung von Verantwortung erschwert: Handlungen erfolgen nicht mehr eindeutig durch einen identifizierbaren menschlichen Akteur, sondern durch Systeme, die autonom agieren, Kontexte interpretieren und Folgeaktionen auslösen. Für CISOs und ISBs bedeutet dies einen Kontrollverlust auf mehreren Ebenen – technisch, organisatorisch und haftungsrechtlich – der klassische Ansätze zur Zugriffskontrolle, Nachvollziehbarkeit und Rechenschaftspflicht strukturell herausfordert.

Agentische Risiken jenseits einzelner Tools – Konnektoren und Integrationen

Die beschriebenen Risiken beschränken sich nicht auf OpenClaw. Zunehmend werden KI-Systeme über Konnektoren, Plugins oder Integrationen direkt mit produktiven Unternehmensressourcen verbunden. Dazu zählen E-Mail-Konten, Kalender, Dokumentenablagen, Ticket-Systeme sowie Versionsverwaltungssysteme wie GitLab oder GitHub. Auch Plattformen wie ChatGPT bieten explizite Funktionen zur Anbindung externer Datenquellen, Repositories und Konten.

Sicherheitstechnisch entsteht dabei dasselbe Grundmuster wie bei lokal betriebenen Agenten: Ein nicht-menschlicher Akteur erhält dauerhafte, teils weitreichende Zugriffsrechte auf produktive Systeme. Die Kontrolllogik verschiebt sich von klar definierten Benutzer- oder Service-Accounts hin zu KI-vermittelten Zugriffsschichten, deren Entscheidungslogik, Kontextverwendung und Aktionsableitung für klassische Sicherheitsmodelle nur eingeschränkt transparent und überprüfbar sind. Damit wird die Frage nicht mehr, welches Tool eingesetzt wird, sondern unter welchen architektonischen und governance-seitigen Bedingungen KI überhaupt operative Zugriffsrechte erhalten darf.

Einordnung nach KRITIS, BSI-Grundschutz und internationalen Standards

Für Betreiber kritischer Infrastrukturen und andere regulierte Unternehmen verschärft sich die Lage erheblich. In Umgebungen, die unter KRITIS, NIS2 oder vergleichbare nationale und europäische Regime fallen, sind agentische KI-Systeme ohne explizite Governance strukturell nicht mit den geltenden Sicherheitsprinzipien vereinbar. Der Einsatz solcher Systeme berührt unmittelbar Anforderungen an Kontrolle, Verantwortlichkeit und Nachvollziehbarkeit, die in diesen Regimen zwingend vorausgesetzt werden.

Das Bundesamt für Sicherheit in der Informationstechnik fordert im IT-Grundschutz unter anderem klar zuordenbare Verantwortlichkeiten, nachvollziehbare Handlungen, konsequente Minimalrechte sowie kontrollierte und dokumentierte Änderungen an Systemen. Agentische Systeme, die eigenständig handeln, Kontexte interpretieren und sich dynamisch erweitern können, stehen diesen Prinzipien ohne zusätzliche technische und organisatorische Maßnahmen fundamental entgegen.

Auch internationale Normen wie ISO/IEC 27001 und 27002 sowie regulatorische Rahmenwerke wie DORA, CRA und NIS2 setzen voraus, dass Systeme auditierbar, kontrollierbar und jederzeit abschaltbar sind. Solange agentische KI-Systeme diese Eigenschaften nicht verlässlich erfüllen, lassen sie sich nicht regelkonform in sicherheitskritische oder hochregulierte Betriebsumgebungen integrieren.

Klare Empfehlung für Unternehmens- und KRITIS-Netzwerke

Aus der Gesamtschau der vorliegenden Befunde ergibt sich eine eindeutige Handlungsempfehlung. Agentische KI-Systeme – einschließlich lokal betriebener Agenten, KI-Plugins mit direktem Systemzugriff sowie KI-Dienste mit tiefgreifenden Konnektoren zu produktiven Ressourcen – sollten bis auf Weiteres nicht in Unternehmens- und KRITIS-Netzwerken eingesetzt werden, sofern sie nicht Bestandteil eines formal genehmigten, technisch isolierten und kontinuierlich überwachten Pilotbetriebs sind.

Diese Empfehlung stellt eine sachliche Konsequenz aus dem aktuellen Reifegrad der Technologie, der belegten Angriffsflächen und den bestehenden Anforderungen an Sicherheit, Nachvollziehbarkeit und Verantwortlichkeit in regulierten Betriebsumgebungen.

Einordnung und Ausblick

Diese Bewertung stellt keine grundsätzliche Absage an agentische KI dar. In streng isolierten, auditierbaren Umgebungen mit klarer Identitätsbindung, konsequent begrenzten Rechten, überprüfbaren Erweiterungen und jederzeitiger Abschaltbarkeit kann ihr Einsatz perspektivisch vertretbar sein. Solche Voraussetzungen sind jedoch derzeit die Ausnahme, nicht der Regelfall.

Der aktuelle Reifegrad agentischer Systeme rechtfertigt keinen ungeregelten Betrieb in produktiven Unternehmens- oder kritischen Infrastrukturen. Die analysierten Fälle zeigen kein Versagen künstlicher Intelligenz als Technologie, sondern ein strukturelles Versagen bei ihrer Einbettung in Sicherheitsarchitekturen, Governance-Modelle und Verantwortlichkeitsstrukturen. Moltbook und OpenClaw stehen damit exemplarisch für eine Phase, in der technologische Möglichkeiten schneller wachsen als die Fähigkeit von Organisationen, sie sicher und verantwortbar zu integrieren.

Für CISOs und ISB ergibt sich daraus ein klarer Handlungsauftrag: Agentische KI muss ab sofort explizit als eigene Risikoklasse behandelt werden. Dazu gehören die Aufnahme entsprechender Tools und Integrationen in Shadow-IT-Erkennungsmechanismen, eine klare Policy zu agentischen Systemen und KI-Konnektoren, technische Blockaden in produktiven Netzen sowie eine bewusste Trennung von Experimentier- und Betriebsumgebungen. Wo agentische KI erprobt wird, muss dies kontrolliert, dokumentiert und jederzeit reversibel erfolgen. Alles andere bedeutet, operative Kontrolle gegen vermeintliche Innovationsgeschwindigkeit einzutauschen – ein Risiko, das sich insbesondere in KRITIS- und regulierten Umgebungen nicht verantworten lässt.

Technische Vertiefung – operative Angriffsfläche: Für Leser, die sich vertieft mit den technischen Risiken agentischer KI auseinandersetzen möchten, steht eine separate technische Analyse zur Verfügung, die klassische Threat-Modeling-Ansätze, MITRE-ATT&CK-Mapping und modellierte Angriffsszenarien umfasst.

→ Siehe: „Agentische KI als operative Angriffsfläche – Technischer Deep Dive zu Moltbook, OpenClaw und agentischen Systemen“.

Anmelden zu unserem Newsletter:

Schreibe einen Kommentar